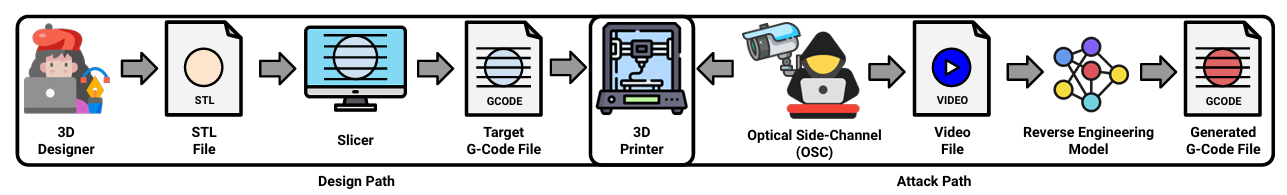

最近資安會議 ACM CCS 2025,美國喬治亞理工學院團隊發表引人注目研究,揭示新網路攻擊手法,是以分析 3D 列印影片竊取點子。論文〈One Video to Steal Them All: 3D-Printing IP Theft through Optical Side-Channels〉登於預印本。

團隊示範如何用3D列印影片,分析印表機噴嘴運動軌跡和擠出時間的影像和聲音,逆向工程出G程式碼。攻擊者可入侵遠端監控鏡頭,取得列印全過程影片,就能在沒有原始G程式碼文件或列印參數下也能精確複製。

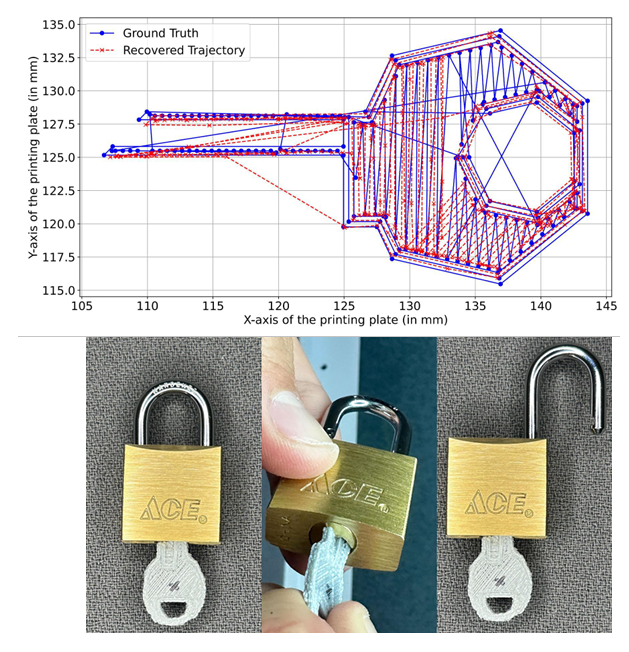

團隊採結合ResNet-50和LSTM的機器學習模型,從30幀影片預測單一G程式碼指令。他們創建含16種3D物體的150GB資料庫訓練模型,最終以平均90.87%精確度成功復原G程式碼,且與傳統相比,指令量減少30.20%。

團隊還開發新G程式碼等價性檢查器,能準確評估不同角度或列印物體位置的G程式碼相似度,這樣處理旋轉和平移時精確度超過99%。

實驗時成功列印出與原物相似度達91.8%的複製鑰匙且能打開原鎖,不僅顯示3D列印也有安全風險,也為防護措施提供重要的參考。

(首圖來源:Pixabay)