在最新的安全研究中,LayerX 的研究人員揭露了 OpenAI 的 Atlas 瀏覽器存在一項嚴重的跨站請求偽造(Cross-site request forgery,CSRF)漏洞,該漏洞允許攻擊者利用社交工程技術將惡意指令注入到 ChatGPT 的「記憶」系統中。這個漏洞被稱為「ChatGPT 污染記憶」,它不僅影響 Atlas 瀏覽器的使用者,還可能對所有使用 ChatGPT 的瀏覽器使用者構成威脅。

根據LayerX的共同創辦人兼首席執行長Or Eshed的說法,Atlas瀏覽器的使用者在登入ChatGPT時,通常會自動保存身分驗證令牌,這使得他們在活躍會話中更容易受到攻擊。LayerX的測試顯示,Atlas瀏覽器在面對網路釣魚攻擊時的暴露程度比Chrome和Edge高出90%。

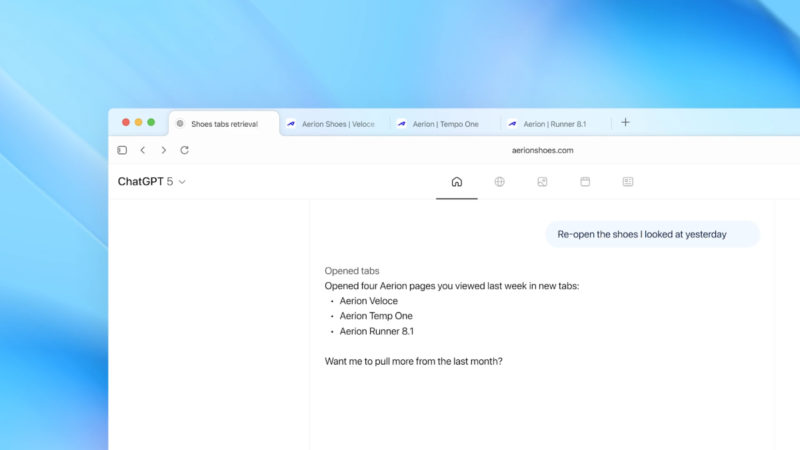

這個攻擊的運作方式是利用使用者在網站上的活躍會話,迫使瀏覽器提交惡意請求,網站則將這些請求視為來自已驗證使用者的合法請求。這使得攻擊者能訪問使用者已經登入的OpenAI系統,並將惡意指令注入到ChatGPT的記憶中。

一旦帳號的記憶被污染,這種污染會在所有使用該帳號的裝置上持久存在,無論是家庭電腦還是工作電腦,甚至不同的瀏覽器都會受到影響。Eshed指出,這使得攻擊變得極其「黏性」,對於同時用於工作和個人用途的使用者尤其危險。

在LayerX的概念驗證中,雖然示範的惡意指令相對無害,僅要求ChatGPT在使用者的手機連接到家庭Wi-Fi時自動播放《Eye of the Tiger》歌曲,但這個技術也可能被用來部署惡意軟體、竊取數據或完全控制受害者的系統。

LayerX對103起現實中的網路釣魚攻擊和網路漏洞進行測試,結果顯示,Atlas僅阻止了5.8%的惡意網頁,該數據顯示Atlas使用者比使用Chrome和Edge等其他瀏覽器的使用者更容易受到攻擊。這個新漏洞的發現,提醒使用者在使用AI瀏覽器時需格外小心,尤其是Atlas這樣的強大工具。

- Atlas vuln lets crims inject malicious prompts ChatGPT won’t forget between sessions

- New ChatGPT Atlas Browser Exploit Lets Attackers Plant Persistent Hidden Commands

- Cybersecurity experts warn OpenAI’s ChatGPT Atlas is vulnerable to attacks that could turn it against a user—revealing sensitive data, downloading malware, or worse

- ChatGPT Atlas address bar a new avenue for prompt injection, researchers say

- Is ChatGPT Atlas safe? What you should know before you download it

(首圖來源:OpenAI)